Para 2026, las soluciones de telefonía VoIP con IA manos libres a prueba de explosiones y ATEX serán indispensables para garantizar la seguridad y la continuidad operativa en entornos industriales peligrosos. La evolución de las normativas de seguridad, los avances tecnológicos y la necesidad crítica de una comunicación inmediata y fiable en zonas de alto riesgo impulsan esta necesidad. El mercado más amplio de telefonía industrial a prueba de explosiones, que a menudo incluye sistemas avanzados de telefonía VoIP con IA manos libres, proyecta un crecimiento de 150 millones de dólares en 2024 a 250 millones de dólares en 2033. Este crecimiento pone de manifiesto la creciente demanda de herramientas de comunicación robustas como los intercomunicadores visuales IP con huella dactilar y los intercomunicadores ferroviarios.estaciones de llamada de punto de ayuda de emergenciay videoporteros industriales, todos integrados en un sistema confiableSistema de intercomunicación IP.

Conclusiones clave

- Para 2026, a prueba de explosionesTeléfonos VoIP manos libres con IASerá muy importante para la seguridad en lugares industriales peligrosos.

- Estos teléfonos especiales ayudan a los trabajadores a comunicarse de forma clara y segura, incluso en zonas ruidosas o riesgosas.

- La inteligencia artificial en estos teléfonos ayuda en situaciones de emergencia comprendiendo las llamadas, haciendo resúmenes y encontrando ubicaciones exactas.

- Estos teléfonos están fabricados de forma resistente para durar en condiciones difíciles y cumplen estrictas normas de seguridad como ATEX.

- Se conectan fácilmente con otros sistemas de la fábrica para hacer el trabajo más seguro y eficiente.

El panorama cambiante de los entornos industriales peligrosos

Comprensión de las zonas peligrosas y los peligros inherentes

Los entornos industriales peligrosos presentan riesgos significativos que exigen una clasificación precisa ymedidas de seguridad robustasEstas áreas se clasifican según la probabilidad y la duración de las condiciones que presentan peligro de incendio o explosión. Los gases, vapores, polvo combustible o fibras inflamables definen estas condiciones. Las instalaciones en Norteamérica utilizan el sistema de Clase/División, descrito por el Código Eléctrico Nacional (NEC) y el Código Eléctrico Canadiense (CEC). A nivel internacional, y cada vez más en Norteamérica, el sistema de Zonas es común. Ambos sistemas guían los requisitos de seguridad para equipos eléctricos en atmósferas explosivas.

| Clase | Definición |

|---|---|

| Clase I | Lugares donde pueda haber gases o vapores inflamables. |

| Clase II | Lugares donde haya polvos combustibles. |

| Clase III | Lugares donde hay fibras inflamables en la atmósfera. |

El sistema de zonas perfecciona aún más estas clasificaciones:

| Gas | Polvo | Características de la zona de área peligrosa |

|---|---|---|

| Zona 0 | Zona 20 | Es muy probable que exista una atmósfera peligrosa y puede estar presente durante largos períodos de tiempo (>1000 horas por año) o incluso de forma continua. |

| Zona 1 | Zona 21 | Es posible que exista una atmósfera peligrosa, pero es poco probable que esté presente durante largos períodos de tiempo (>10 <1000 horas por año). |

| Zona 2 | Zona 22 | No es probable que una atmósfera peligrosa esté presente durante el funcionamiento normal o con poca frecuencia y durante períodos cortos de tiempo (<10 horas al año). |

Además de los riesgos de explosión, los trabajadores se enfrentan a diversos peligros químicos. Estos peligros incluyen asfixiantes como el sulfuro de hidrógeno, corrosivos como el ácido sulfúrico e irritantes como el cloro gaseoso. La exposición a sustancias químicas suele provocar problemas de salud retardados, como cáncer, enfermedades pulmonares o daños neurológicos años después. Esta respuesta tardía implica que los trabajadores podrían, sin saberlo, continuar con prácticas inseguras, acumulando daños con el tiempo.

Imperativos regulatorios: ATEX, IECEx y estándares globales

Los equipos y las prácticas en entornos peligrosos se rigen por estrictos marcos regulatorios. ATEX e IECEx son dos importantes normas que garantizan la seguridad. ATEX, una directiva europea, es de obligado cumplimiento en la UE/EEE y se centra en la seguridad de los equipos en atmósferas explosivas. IECEx, un sistema de certificación internacional, ofrece reconocimiento global y armoniza las normas a nivel mundial.

| Característica | ATEX | IECEx |

|---|---|---|

| Alcance | Directiva europea, vinculante en la UE/EEE | Esquema de certificación internacional, reconocimiento global |

| Objetivo | Garantiza la seguridad de los equipos en atmósferas explosivas dentro de la UE | Facilita el comercio internacional armonizando las normas a nivel mundial |

| Cumplimiento | Requiere marca CE, símbolo Ex y Notificación de Garantía de Calidad (QAN) | Requiere Certificado de conformidad IECEx (CoC) basado en ExTR y QAR |

Además de estas, existen otras normas críticas. La UL 121201 es obligatoria para las instalaciones en EE. UU., junto con los requisitos de OSHA y de seguros. OSHA exige que todos los dispositivos eléctricos en áreas clasificadas estén certificados por un Laboratorio de Pruebas Reconocido Nacionalmente (NRTL), como UL o Intertek. El incumplimiento puede dar lugar a acciones legales, cierres de instalaciones y sanciones económicas. Las normas evolucionan continuamente debido a la digitalización y la automatización, y las autoridades colaboran para armonizar algunas normas, mientras que las leyes y los riesgos locales mantienen sus diferencias.

El costo del fracaso: incidentes de seguridad y tiempo de inactividad

El incumplimiento de las regulaciones sobre entornos peligrosos conlleva graves consecuencias financieras y legales. Las empresas se enfrentan a multas y sanciones cuantiosas, que van desde miles hasta millones de dólares, según la gravedad y si se trata de una infracción reincidente. El incumplimiento a menudo resulta en retrasos y cierres operativos, lo que conlleva pérdidas de ingresos e incumplimiento de plazos. Por ejemplo, el derrumbe de una zanja en una obra, que dio lugar a multas de la OSHA y al cierre de la obra, generó pérdidas directas e indirectas de 500.000 dólares.

Las repercusiones se extienden al aumento de las primas de seguros, ya que un historial de incumplimiento eleva el perfil de riesgo de una empresa. También se daña la reputación, ya que el escrutinio público y la atención negativa de los medios de comunicación erosionan la confianza del cliente y dañan la imagen de marca. Los honorarios legales y los acuerdos con organismos reguladores o terceros pueden ascender a millones. Una interrupción imprevista en la fabricación debido a una lesión eléctrica detuvo las operaciones durante 48 horas, con un costo de $350,000 en pérdidas de producción y reparaciones. Estos incidentes resaltan la necesidad crucial de implementar medidas de seguridad proactivas y el cumplimiento de las regulaciones.

El auge de los teléfonos manos libres VoIP con IA en aplicaciones críticas para la seguridad

Por qué VoIP es superior para zonas peligrosas

La tecnología VoIP ofrece importantes ventajas para la comunicación en entornos industriales peligrosos. Proporciona una calidad de voz superior, incluso en entornos industriales ruidosos, lo que garantiza una comunicación clara. Esta claridad es crucial cuando cada palabra puede afectar la seguridad. Los sistemas VoIP se integran a la perfección con la infraestructura de comunicación existente gracias a su compatibilidad con diversas plataformas VoIP. Esta integración simplifica la implementación y reduce la necesidad de un nuevo cableado extenso.

VoIP también ofrece escalabilidad, adaptándose a las cambiantes necesidades operativas. Ofrece menores costos de mantenimiento en comparación con los sistemas de comunicación tradicionales. Además, VoIP se integra con plataformas de comunicación unificadas, mejorando la eficiencia operativa general. La capacidad de conectarse a servicios de telecomunicaciones mediante VoIP SIP estándar ofrece opciones para conexiones PBX digitales e integración con sistemas telefónicos de oficina. Esta tecnología mejora la calidad del audio al ofrecer un sistema de 4 hilos sin zumbidos, ruido ni pérdidas de bucle al utilizar proveedores de tonos de marcado VoIP. La flexibilidad de los estándares VoIP, ampliamente utilizados, permite diversas integraciones de hardware de terceros. Los componentes del sistema se conectan a través de redes IP/Ethernet estándar, lo que permite múltiples canales de audio y control a través de un único conector RJ-45. Esta conectividad ofrece un potencial ahorro de costos al obtener el servicio a través de proveedores de tonos de marcado VoIP.

Operación manos libres: mejora de la movilidad y la seguridad de los trabajadores

El funcionamiento manos libres mejora significativamente la movilidad y la seguridad de los trabajadores en entornos industriales peligrosos. Las llamadas de voz y video con manos libres mejoran la comunicación entre el campo y la sala de control, especialmente durante inspecciones o emergencias. Esta función permite a los trabajadores tener las manos libres para tareas críticas.

Los wearables, como los auriculares con micrófonos manos libres integrados, facilitan la comunicación entre trabajadores sin distracciones. Estos dispositivos son más prácticos que los teléfonos tradicionales gracias a su pequeño tamaño, peso ligero y cómoda sujeción. Además, simplifican la gestión de la información, ya que ofrecen transmisión, almacenamiento y visualización seguros, además de un acceso rápido a documentos y notificaciones. Los dispositivos de realidad asistida, montados en la cabeza y controlados por voz, ofrecen un funcionamiento manos libres real. Permiten a los trabajadores de primera línea completar tareas de forma segura y eficiente. Estos dispositivos cuentan con una cancelación de ruido y reconocimiento de voz inigualables, lo que permite el control con comandos de voz sencillos sin necesidad de pulsar botones. La micropantalla se coloca por debajo de la línea de visión y se puede mover para evitar interferencias con la visión o el rango de movimiento.Teléfono VoIP manos libres con IAEl sistema aprovecha estas capacidades para proporcionar una seguridad incomparable.

La ventaja de la IA en la respuesta a emergencias

La integración de IA en teléfonos manos libres ofrece ventajas cruciales para la respuesta a emergencias. La transcripción en vivo con traducción automática ayuda a los operadores a comprender a quienes llaman y hablan en idiomas desconocidos, no se expresan con claridad o hablan demasiado rápido. Esta función permite la verificación de la información en tiempo real. La IA también genera resúmenes de incidentes en tiempo real. Utiliza los detalles transcritos para crear automáticamente resúmenes de incidentes en segundos, lo que proporciona una visión más clara de la situación. La detección de palabras clave mejora la seguridad del personal de respuesta y la supervisión de los supervisores. El sistema detecta palabras clave específicas, como la presencia de un arma, y las resalta para su atención inmediata. También alerta a los supervisores sobre llamadas críticas, como instrucciones de RCP para un niño, lo que garantiza el cumplimiento del protocolo y apoya a los operadores. La integración de video en vivo de las llamadas proporciona conocimiento de la situación. Esto permite a los operadores ver qué experimentan las personas que llaman, lo que puede detectar detalles no informados verbalmente y mejorar la seguridad de los agentes.

El análisis de audio con IA para palabras clave o señales de socorro permite al sistema priorizar las llamadas urgentes y alertar automáticamente a servicios de emergencia específicos. Por ejemplo, puede detectar una emergencia médica o una amenaza para la seguridad. Los servicios basados en la ubicación, impulsados por IA, señalan la ubicación exacta del punto de ayuda y guían al personal de emergencia directamente al lugar. Los algoritmos de reducción de ruido impulsados por IA filtran el ruido de fondo, garantizando una transmisión de voz clara, crucial en entornos operativos ruidosos. La función de comandos de voz permite al personal operar los sistemas de comunicación con manos libres, iniciando llamadas, enviando mensajes o accediendo a información mediante simples indicaciones de voz. Esta función avanzada...Teléfono VoIP manos libres con IAEl sistema reduce significativamente los tiempos de respuesta ante emergencias. La IA utiliza modelos predictivos para analizar datos continuos de sensores, identificando sutiles desviaciones de presión o temperatura que preceden a las crisis. Esto proporciona alertas más tempranas que las alarmas fijas, distinguiendo los verdaderos precursores de peligros de la variabilidad inofensiva. Esto permite respuestas más rápidas y seguras, y proporciona tiempo crítico para intervenir de forma segura. La IA recalcula dinámicamente los límites de control óptimos en tiempo real mediante la transmisión de datos de sensores a través de algoritmos de aprendizaje. Esto adapta los límites a medida que cambia el riesgo, evitando disparos intempestivos que paralizan la producción y garantizando que las operaciones se mantengan dentro de los márgenes de seguridad. La IA estudia datos históricos de eventos para diferenciar entre el ruido del proceso y las amenazas emergentes, reduciendo las alertas molestas que sobrecargan al personal. Agrupa las alarmas relacionadas durante las interrupciones y las clasifica por riesgo, reduciendo la avalancha de alarmas y permitiendo a los operadores reaccionar con mayor rapidez, con un enfoque más preciso en las medidas de seguridad críticas. La IA proporciona orientación paso a paso durante emergencias mediante el análisis de datos de procesos en vivo y respuestas históricas a incidentes. Recomienda secuencias de respuesta efectivas, reduciendo la carga cognitiva de los operadores, especialmente de los menos experimentados, y agilizando las respuestas ante emergencias.

Características y beneficios clave del teléfono manos libres VoIP con IA, a prueba de explosiones y ATEX 2026

Robustez y durabilidad para condiciones extremas

Los teléfonos a prueba de explosiones y con certificación ATEX deben soportar los entornos industriales más exigentes. Los fabricantes diseñan estos dispositivos con materiales y principios de ingeniería específicos para garantizar su resiliencia. Las carcasas robustas contienen las explosiones internas, lo que evita la ignición de atmósferas peligrosas externas. Las vías de llama permiten que los gases escapen de forma segura mientras se enfrían. Los diseños eficaces de disipación de calor evitan que las temperaturas internas alcancen puntos de ignición para los gases o el polvo circundantes. El sellado de conductos impide el paso de llamas o vapores a través de los sistemas de cableado.

Los fabricantes seleccionan los materiales por sus propiedades específicas:

- Aluminio:Este material ofrece una construcción ligera, excelente conductividad térmica y resistencia a la corrosión. Disipa el calor eficientemente.

- Acero inoxidable:Proporciona una resistencia excepcional y resiste la corrosión de productos químicos y agua salada, lo que garantiza la durabilidad en condiciones adversas.

- Hierro fundido:Este material ofrece robustez y resistencia al impacto. Absorbe y disipa la energía eficazmente durante posibles explosiones.

- Materiales no metálicos (poliéster reforzado con fibra de vidrio, policarbonato):Estos materiales ofrecen resistencia a la corrosión, aislamiento eléctrico y peso reducido. Tienen un buen rendimiento en entornos corrosivos.

- Materiales de sellado (silicona, neopreno):Estos materiales mantienen su integridad a prueba de explosiones. Impiden la entrada de polvo, humedad y gases peligrosos, ofreciendo flexibilidad y resistencia a la temperatura.

Rigurosas certificaciones validan la robustez de estos teléfonos. Entre ellas se incluyen la Directiva ATEX (Atmósferas Explosivas) 2014/34/UE e IECEx, un sistema de certificación internacional. Otras normas cruciales incluyen UL (Underwriters Laboratories), con UL 698 y UL 913 específicas para entornos peligrosos. Los dispositivos también suelen contar con la clasificación IP65/IP67 de resistencia al polvo y al agua, así como con certificaciones de seguridad intrínseca como la IEC 60079-0. Por ejemplo, un marcado ATEX de Categoría 2, como ATEX II 2G Ex ib IIC T4 (IECEx Gb), implica el cumplimiento de estrictos requisitos de seguridad.

Comunicación nítida con cancelación de ruido

Una comunicación clara es fundamental en entornos industriales ruidosos. Las tecnologías avanzadas de cancelación de ruido en teléfonos a prueba de explosiones mejoran significativamente la claridad de la comunicación. Estos sistemas logran una reducción de ruido de hasta 30 dB en zonas específicas, lo que permite a los operadores comunicarse eficazmente a pesar de los altos niveles de ruido ambiental. Los materiales de amortiguación y absorción reducen aún más la reverberación y el eco, mejorando la claridad acústica en entornos como las acerías.

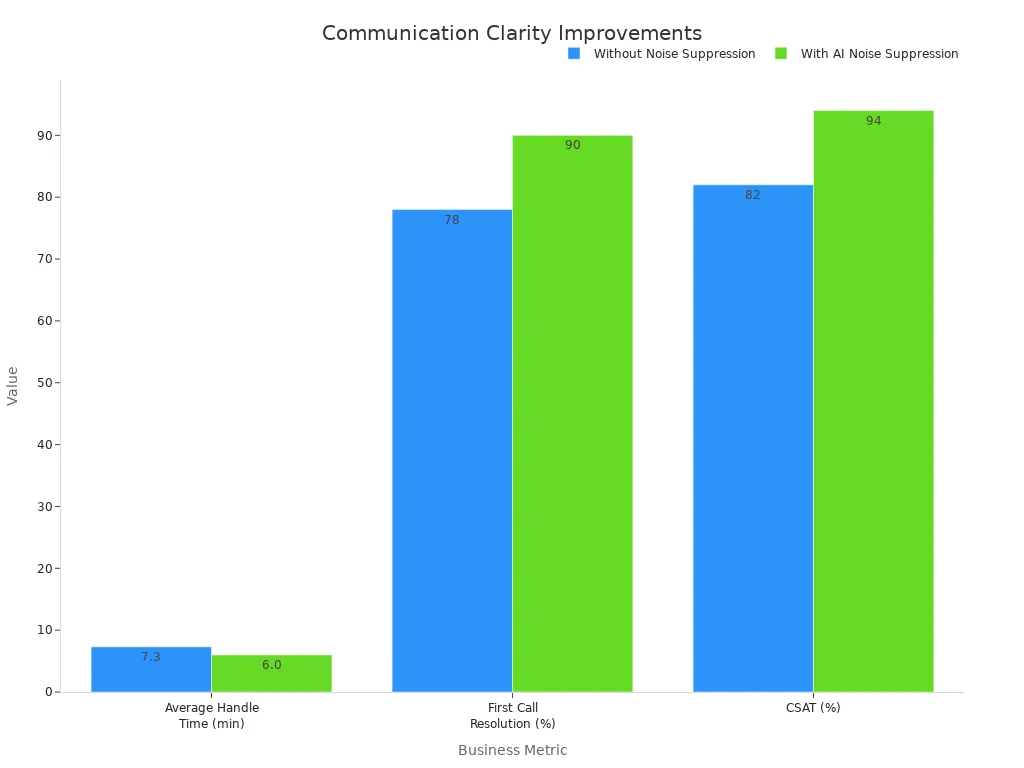

La supresión de ruido impulsada por IA ofrece mejoras mensurables en la eficiencia operativa. Reduce el tiempo promedio de gestión (AHT) de las comunicaciones, aumenta la resolución en la primera llamada (FCR) y mejora la satisfacción del cliente (CSAT).

Este gráfico ilustra los beneficios tangibles de la supresión de ruido con IA. Muestra una reducción del 18 % en el tiempo promedio de atención, un aumento del 12 % en la resolución en la primera llamada y una mejora del 14 % en la satisfacción del cliente. Estas mejoras se traducen directamente en una resolución más rápida de incidentes y una mayor seguridad operativa.

Integración perfecta con sistemas SCADA, PAGA e IoT

Los sistemas de comunicación industrial modernos deben integrarse a la perfección con la infraestructura de control y monitorización existente. Los sistemas telefónicos VoIP manos libres con IA a prueba de explosiones ofrecen capacidades de integración versátiles con sistemas SCADA (Supervisión, Control y Adquisición de Datos), PAGA (Megafonía y Alarma General) e IoT (Internet de las Cosas).

Los métodos de integración incluyen:

- Integración analógica:Los teléfonos se conectan directamente a los puertos analógicos de los sistemas PAGA o utilizan relés simples para la activación de la alarma.

- VoIP/SIP:Este método digital ofrece conexiones flexibles a la red de la instalación. Permite funciones avanzadas como la marcación automática y los mensajes pregrabados.

- Integración de E/S digitales:Este método emplea señales simples de encendido y apagado para la conexión directa del sistema. Un sistema de alarma puede, por ejemplo, activar un mensaje de evacuación.

- Convertidores de protocolo y puertas de enlace:Actúan como traductores entre sistemas y garantizan una comunicación unificada cuando se utilizan diferentes protocolos.

- Integración del sistema de control centralizado:Un sistema central supervisa y coordina todos los dispositivos de seguridad. Proporciona una visión general completa y una gestión eficiente de emergencias.

La integración perfecta ofrece numerosos beneficios:

- Mayor productividad:Los sistemas integrados permiten la comunicación en tiempo real entre operadores y máquinas. Optimizan los programas de producción y minimizan las paradas imprevistas.

- Toma de decisiones mejorada:Los sistemas de datos unificados proporcionan información consistente y práctica. Los líderes toman decisiones informadas basadas en tendencias y análisis.

- Ahorro de costes:Los sistemas integrados eliminan procesos redundantes y optimizan la implementación de recursos. Consiguen una importante rentabilidad a largo plazo.

- Flexibilidad:Un entorno bien integrado se adapta a nuevas tecnologías o procesos. Esto garantiza que la empresa siga siendo competitiva.

- Monitoreo y diagnóstico remoto:Esto permite el mantenimiento predictivo y la rápida resolución de problemas, minimizando las interrupciones operativas.

- Escalabilidad y flexibilidad:Los sistemas son compatibles con una amplia gama de dispositivos y aplicaciones. Permiten añadir nuevos dispositivos y funcionalidades según sea necesario.

- Automatización de procesos:La integración mejora la automatización de procesos al proporcionar datos y diagnósticos en tiempo real. Optimiza los flujos de trabajo de producción y permite ajustes y control precisos.

- Reducir el error humano:La automatización de tareas repetitivas y complejas minimiza el riesgo de error humano. Esto aumenta la fiabilidad y mejora la seguridad.

- Eficiencia de costos:La integración reduce los costos de instalación y mantenimiento al reducir el cableado extenso y simplificar la configuración. Las capacidades de mantenimiento predictivo reducen las averías inesperadas y los costos de reparación.

Seguridad mejorada: cifrado de datos y protección de la red

Los teléfonos a prueba de explosiones y con certificación ATEX funcionan en entornos donde la integridad de las comunicaciones y la seguridad de los datos son tan cruciales como la seguridad física. Un cifrado de datos robusto y medidas de protección de red protegen la información confidencial y evitan el acceso o la manipulación no autorizados. Estos sistemas implementan diversas funciones de seguridad avanzadas para garantizar una comunicación segura.

Los teléfonos VoIP a prueba de explosiones son compatibles con el protocolo de cifrado SRTP, que protege la comunicación de voz. También incluyen un mecanismo de verificación de información que garantiza la autenticidad de los datos. Estos sistemas utilizan UDP, TCP y TLS para el transporte, lo que proporciona una transmisión de datos flexible y segura. Un servidor de confianza SIP actúa como mecanismo antiataque, protegiendo contra intrusiones maliciosas. La gestión de certificados HTTPS protege las configuraciones web. Los archivos de configuración también se cifran, lo que añade una capa adicional de protección. Además, los protocolos OpenVPN e IEEE802.1X mejoran la seguridad de la red y el control de acceso.

Los sistemas de comunicación industrial se enfrentan a diversos riesgos de ciberseguridad. Una validación de datos inadecuada en el software ICS puede generar vulnerabilidades como desbordamientos de búfer, inyecciones de comandos y secuencias de comandos entre sitios. Las funciones de seguridad incluidas en los productos suelen permanecer inactivas por defecto, lo que las hace ineficaces a menos que se habiliten explícitamente. Las vulnerabilidades de comunicación y configuración de red también suponen amenazas importantes. Estas incluyen flujos de datos no utilizados, que pueden provocar la exfiltración de datos y operaciones no autorizadas. Los registros inadecuados de firewalls y routers dificultan la identificación de la causa raíz de los incidentes de seguridad. La comunicación de texto plano, común en protocolos estándar como Telnet, FTP y HTTP, permite a los adversarios espiar, secuestrar sesiones y realizar ataques de intermediario. Esto expone información confidencial, como las credenciales de inicio de sesión. La ausencia de firewalls o una configuración incorrecta puede provocar un flujo de datos sin restricciones entre redes, lo que permite la propagación de malware y el acceso no autorizado. Muchos protocolos ICS carecen de autenticación, lo que permite la manipulación de datos o dispositivos, ataques de repetición y la suplantación de sensores o identidades de usuarios. La mayoría de los protocolos de control industrial carecen de comprobaciones de integridad integradas, lo que permite manipulaciones sin detección. Una autenticación insuficiente de los clientes inalámbricos puede permitir conexiones a puntos de acceso no autorizados o accesos no autorizados a las redes inalámbricas ICS.

La siguiente tabla destaca las vulnerabilidades comunes en varios protocolos industriales:

| Protocolo | Falta de integridad | Falta de confidencialidad | Falta de disponibilidad | Falta de autenticación | Falta de autorización | Falta de cifrado |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| IEC 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| IEC 61850 | ✓ | ✓ | ||||

| IEC 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

Los principios de mitigación abordan estos problemas de ciberseguridad. La confidencialidad impide el acceso no autorizado a información sensible del SCI. La disponibilidad garantiza que el sistema mantenga el control para evitar pérdidas económicas. La integridad previene interrupciones causadas por paquetes de datos perdidos o dañados. Los mecanismos de autorización y autenticación verifican la identidad y previenen la escalada no autorizada de privilegios y la falsificación de paquetes.

Otros posibles riesgos de ciberseguridad incluyen contraseñas inseguras, la integración de sistemas heredados sin seguridad y la gestión inadecuada del acceso de proveedores o terceros. Los firewalls deficientes y la segregación de la red entre ICS y los sistemas organizacionales más amplios, junto con la conectividad a internet de los dispositivos ICS/IoT, exponen vulnerabilidades. Las actualizaciones de software y la gestión de parches irregulares, a menudo debido a la preocupación por la interrupción de la producción, también generan vulnerabilidades. La comunicación no cifrada y la falta de autenticación de dispositivos comprometen aún más la seguridad.

Las estrategias de mitigación abordan estos riesgos de forma integral. Las organizaciones revisan la arquitectura de seguridad actual y actualizan los sistemas. Actualizan las contraseñas, implementan políticas de contraseñas robustas y consideran cambiar las credenciales predeterminadas de fábrica. Limitar las cuentas privilegiadas, incluido el acceso de terceros y proveedores, y habilitar la autenticación multifactor (MFA) son pasos cruciales. Identificar y revisar la conectividad de la red ICS con redes no ICS garantiza la implementación de firewalls, segregación de red, cifrado de transmisión y gestión de acceso. Implementar soluciones de monitoreo de red, registro de eventos, alertas y respuesta automatizada permite detectar amenazas en tiempo real. Revisar las posibles brechas de ciberseguridad en las nuevas tecnologías y probar controles de seguridad de forma independiente también es vital. Evaluar los perfiles de riesgo cibernético de los proveedores e implementar planes de mitigación o contingencia fortalece la cadena de suministro. Establecer planes de respuesta a incidentes, capacitar al personal y realizar revisiones y simulacros regulares prepara a los equipos para posibles infracciones. Ofrecer programas regulares de capacitación y concientización en ciberseguridad a los empleados fortalece una sólida cultura de seguridad.

Amenazas comunes como malware, ransomware, phishing, amenazas internas y vulnerabilidades en la cadena de suministro también afectan a los sistemas industriales. Las debilidades del sistema incluyen software obsoleto, sistemas sin parches y acceso remoto inseguro. El acceso remoto inseguro para proveedores y contratistas puede exponer sistemas críticos. Los componentes de terceros pueden introducir debilidades si no se supervisan adecuadamente, como una codificación deficiente o bibliotecas obsoletas en sistemas integrados.

Las estrategias de mitigación para estas amenazas incluyen la Gestión de Acceso Privilegiado (PAM), que controla y monitoriza el acceso de usuarios con privilegios elevados. La monitorización continua y la detección de anomalías proporcionan visibilidad en tiempo real para detectar amenazas y vulnerabilidades rápidamente. El aprendizaje automático identifica desviaciones del comportamiento normal del sistema. Soluciones robustas de acceso remoto, evaluaciones exhaustivas de seguridad de proveedores y estándares de seguridad aplicados mediante SLA controlan el acceso de terceros. Las comprobaciones de integridad de la cadena de suministro implican auditorías de seguridad periódicas y evaluaciones de proveedores. Es fundamental aplicar prácticas seguras de desarrollo de software a los proveedores y realizar análisis de vulnerabilidades y pruebas de penetración rutinarias de componentes de terceros. Los controles de seguridad clave incluyen la segmentación de red, la MFA, la gestión de parches, el cifrado de datos, la monitorización de anomalías, los firewalls, los IDS, controles de acceso estrictos, copias de seguridad periódicas y planes de respuesta a incidentes. Las mejores prácticas implican evaluaciones periódicas de riesgos, la aplicación del principio de mínimo privilegio, la gestión oportuna de parches, el uso de MFA, el cifrado de datos, la monitorización de anomalías, la formación en seguridad, el establecimiento de planes de respuesta a incidentes y la auditoría de hardware y software. Estas medidas integrales garantizan la seguridad y confiabilidad de la comunicación en entornos industriales peligrosos.

Demanda global y tendencias del mercado de teléfonos VoIP manos libres con IA a prueba de explosiones para 2026

Puntos geográficos clave que impulsan la adopción

Las regiones industrializadas de todo el mundo impulsan la adopción de soluciones de comunicación a prueba de explosiones. Las zonas con importantes operaciones de petróleo y gas, extensas actividades mineras e instalaciones químicas o de generación de energía a gran escala presentan una alta demanda. Estas regiones priorizan la seguridad de los trabajadores y la continuidad operativa. Invierten en sistemas de comunicación avanzados para cumplir con los estrictos requisitos regulatorios. Los centros industriales globales, en particular en Europa, Norteamérica y Asia-Pacífico, lideran esta tendencia del mercado.

Verticales industriales con mayor demanda

Varios sectores industriales presentan la mayor demanda de comunicaciones a prueba de explosiones. Entre ellos se incluyen la minería, las plantas siderúrgicas, las plantas químicas, las centrales eléctricas y las operaciones de petróleo y gas. Estos entornos presentan desafíos de comunicación únicos. Por ejemplo, los entornos industriales suelen presentar altas interferencias y obstrucciones físicas. Requieren una conectividad inalámbrica ultrafiable y un roaming rápido. Las empresas de servicios públicos se enfrentan a crecientes demandas, amenazas de ciberseguridad y la necesidad de una infraestructura resiliente. En todos estos sectores de alta demanda, los sistemas de comunicación deben gestionar una alta densidad de terminales durante las horas punta. También deben gestionar patrones de movimiento dinámicos y diversas necesidades de consumo de datos. Las estrictas exigencias de seguridad y soporte también son comunes.

Perspectivas de futuro: innovaciones y tecnologías emergentes

Los futuros desarrollos en sistemas telefónicos VoIP manos libres con IA a prueba de explosiones integrarán tecnologías avanzadas. La integración de IA transforma los teléfonos en activos operativos inteligentes. Estos activos procesan datos, automatizan tareas y optimizan la toma de decisiones. Los algoritmos de reducción de ruido impulsados por IA filtran el ruido de fondo. Esto garantiza una transmisión de voz clara en entornos operativos ruidosos. La funcionalidad de comando de voz permite el funcionamiento manos libres de los sistemas de comunicación. El personal puede iniciar llamadas, enviar mensajes o acceder a información mediante simples indicaciones de voz. La conectividad habilitada para IoT proporcionará monitoreo en tiempo real y acceso remoto. También se integrará con los sistemas de administración de edificios. Las innovaciones incluyen activación sin contacto mediante sensores de voz o proximidad. Los recubrimientos antibacterianos integrados y las superficies autolimpiables mejorarán la higiene. Para 2025, los sistemas modernos utilizarán IA para detectar anomalías. Alertarán automáticamente a los servicios de emergencia, proyectando una reducción del 20% en la escalada de incidentes.

Implementación de su solución de seguridad para 2026: un enfoque estratégico para el teléfono VoIP con manos libres y IA

Evaluación de sus necesidades: evaluación integral del sitio

Las organizaciones deben primero realizar una evaluación exhaustiva de sus instalaciones. Este paso identifica los desafíos específicos de comunicación y los riesgos de seguridad en sus entornos peligrosos. Se evalúan los tipos de zonas peligrosas presentes y se determina el potencial de explosiones o exposición a sustancias químicas. Esta evaluación incluye la revisión de la infraestructura de comunicación actual e identifica cualquier deficiencia en la cobertura o la fiabilidad. Comprender los requisitos de cumplimiento normativo vigentes también es crucial. Esta evaluación integral constituye la base para seleccionar la solución de seguridad más adecuada y garantiza que el sistema elegido cumpla con todas las exigencias operativas y de seguridad.

Cómo elegir el proveedor adecuado: consideraciones clave

Seleccionar un proveedor confiable es fundamental para una implementación exitosa. Las empresas deben buscar proveedores con amplia experiencia en sistemas de comunicación industrial. El proveedor debe ofrecer productos que cumplan con estándares internacionales como ATEX, CE, FCC, RoHS e ISO9001. Un proveedor sólido ofrece servicios integrados. Estos servicios incluyen diseño, integración, instalación y soporte técnico continuo. También debe demostrar capacidad de fabricación interna para los componentes principales. Esto garantiza el control de calidad y una entrega confiable. Un proveedor con presencia global y una trayectoria comprobada en diversos entornos exigentes, como el petróleo, el gas y los túneles, ofrece una valiosa experiencia.

Capacitación y mantenimiento para confiabilidad a largo plazo

Una capacitación adecuada y un mantenimiento constante son esenciales para la fiabilidad a largo plazo de cualquier solución de seguridad. Todo el personal que utilice el nuevo sistema de comunicación requiere una capacitación integral. Esta capacitación abarca el funcionamiento del sistema, los protocolos de emergencia y la resolución de problemas básicos. Los programas de mantenimiento periódicos previenen fallos inesperados y garantizan el funcionamiento óptimo del sistema. Esto incluye inspecciones rutinarias, actualizaciones de software y comprobaciones de hardware. Un equipo de soporte técnico receptivo proporciona asistencia cuando es necesario. Este enfoque proactivo garantiza que el sistema siga siendo un activo de seguridad fiable durante años.

Para 2026, las soluciones telefónicas VoIP manos libres con IA, a prueba de explosiones y ATEX, representan un requisito fundamental. Van más allá de las simples actualizaciones. Estos sistemas avanzados son cruciales para la seguridad y la eficiencia operativa en entornos industriales peligrosos. Las organizaciones deben adoptar esta tecnología de forma proactiva. Esto garantiza un futuro más seguro y conectado para todo el personal.Teléfono VoIP manos libres con IAIntegra la comunicación crítica con la respuesta inteligente, lo que la hace indispensable.

Preguntas frecuentes

¿Qué es un teléfono manos libres VoIP con IA?

Un teléfono VoIP manos libres con IA es un dispositivo de comunicación avanzado. Utiliza Voz sobre Protocolo de Internet (VoIP) para las llamadas. Además, integra Inteligencia Artificial (IA) para ofrecer funciones mejoradas, como cancelación de ruido y automatización de respuesta ante emergencias. Permite el uso de manos libres en entornos peligrosos.

¿Por qué estos teléfonos serán esenciales para entornos industriales peligrosos en 2026?

Estos teléfonos son cruciales para la seguridad y la continuidad operativa. Cumplen con las normativas de seguridad en constante evolución. Además, proporcionan una comunicación fiable e inmediata en zonas de alto riesgo. Sus certificaciones ATEX y a prueba de explosiones garantizan un funcionamiento seguro.

¿Cómo mejora la IA la seguridad en estos sistemas?

La IA mejora la seguridad mediante diversas funciones. Ofrece transcripción en vivo y resúmenes de incidentes en tiempo real. También detecta palabras clave y señales de socorro. La reducción de ruido impulsada por IA garantiza una comunicación clara. Además, guía al personal de emergencias a la ubicación exacta.

¿Qué certificaciones tienen los teléfonos antiexplosiones de Joiwo?

Los teléfonos antideflagrantes de Joiwo cuentan con numerosas certificaciones internacionales, como ATEX, CE, FCC, RoHS e ISO9001. También cuentan con la certificación de impermeabilidad IP67, lo que garantiza el cumplimiento de los estándares globales de seguridad y calidad.

¿Pueden estos sistemas integrarse con los sistemas de control industrial existentes?

Sí, estos sistemas ofrecen una integración perfecta. Se conectan con sistemas SCADA, PAGA e IoT. Los métodos de integración incluyen E/S analógicas, VoIP/SIP y digitales. Esto garantiza una comunicación unificada y una mayor eficiencia operativa.

Hora de publicación: 28 de enero de 2026